Votre ordinateur rame, des fenêtres surgissent sans raison, des fichiers disparaissent ? Un logiciel malveillant est peut-être à l’œuvre. Chaque année, les cyberattaques se multiplient et touchent aussi bien les particuliers que les entreprises. Pour se défendre efficacement, il faut d’abord comprendre comment ces menaces fonctionnent. Deux grandes familles de malwares se distinguent par leur mode d’action : les programmes autonomes et les programmes dépendants de l’utilisateur. Découvrez ce qui les différencie et comment vous en protéger.

Qu’est-ce qu’un logiciel malveillant ?

Un malware (contraction de malicious software) désigne tout programme conçu pour infiltrer, endommager ou voler des données sur un appareil. Il peut prendre la forme d’un virus, d’un ver, d’un rançongiciel ou encore d’un logiciel espion.

Ces programmes s’introduisent dans les systèmes par différents vecteurs. Les plus courants sont les pièces jointes d’e-mails frauduleux , les téléchargements depuis des sources non fiables et les clés USB infectées. Certains exploitent aussi des failles dans les systèmes d’exploitation ou les logiciels obsolètes.

Le danger est réel pour tout le monde. Un simple clic sur un lien piégé suffit à compromettre un appareil entier. Dans le monde professionnel, une infection peut paralyser une chaîne de production , corrompre des bases de données ou ouvrir un accès non autorisé au réseau complet de l’entreprise.

Les malwares autonomes : virus et vers informatiques

La première catégorie regroupe les logiciels malveillants capables d’agir seuls. Ils se propagent sans intervention humaine et causent des dégâts dès leur activation.

Le virus informatique

Le virus est le malware le plus ancien et le plus connu. Il fonctionne en s’attachant à un fichier légitime. Quand l’utilisateur ouvre ce fichier, le virus s’active. Il se reproduit ensuite en infectant d’autres fichiers du système.

Ses effets varient. Il peut ralentir les performances de l’appareil. Il peut aussi corrompre ou supprimer des fichiers importants. Dans les cas les plus graves, il rend le système d’exploitation totalement inutilisable.

Un virus a besoin d’une application hôte pour s’exécuter. C’est cette dépendance à un fichier porteur qui le distingue des vers informatiques.

Le ver informatique

Le ver (ou worm) est un programme autonome qui n’a pas besoin de s’attacher à un fichier existant. Il exploite les failles de sécurité des réseaux pour se répliquer et se propager d’un système à un autre.

Sa force réside dans sa rapidité de diffusion. Un seul ver peut infecter des milliers de machines en quelques heures. Il consomme la bande passante , ralentit les réseaux et ouvre parfois des portes dérobées pour d’autres attaques.

Les malwares dépendants : chevaux de Troie, spywares et rançongiciels

La seconde catégorie rassemble les programmes qui nécessitent une action de l’utilisateur pour s’installer. Ils misent sur la tromperie et l’ingénierie sociale pour infiltrer les appareils.

Le cheval de Troie

Le cheval de Troie (ou trojan) se déguise en programme légitime. Il incite l’utilisateur à le télécharger et à l’installer volontairement. Une fois activé, il ouvre une porte d’accès aux cybercriminels.

Ses capacités sont multiples. Il peut capturer des écrans , désactiver l’antivirus , voler des identifiants ou installer d’autres malwares à distance. Contrairement au virus, il ne se reproduit pas de lui-même.

Le logiciel espion (spyware)

Le spyware s’infiltre discrètement dans un appareil. Son objectif est de collecter des informations personnelles à l’insu de l’utilisateur. Il enregistre les frappes au clavier (keylogger), accède aux mots de passe, aux données bancaires et à l’historique de navigation.

Ce type de malware est particulièrement dangereux. L’utilisateur ne remarque souvent rien. Le logiciel transmet les données volées à des tiers malveillants qui les exploitent à des fins financières ou d’usurpation d’identité.

Le rançongiciel (ransomware)

Le ransomware est aujourd’hui l’un des malwares les plus redoutés. Il chiffre les fichiers de la victime ou verrouille complètement son appareil. Pour retrouver l’accès, la victime doit payer une rançon, généralement en cryptomonnaie.

Le paiement ne garantit jamais la récupération des données. Les conséquences pour les entreprises sont lourdes : interruption d’activité , pertes financières majeures et atteinte à la réputation. Les organisations de toutes tailles sont concernées.

Comment détecter une infection par un malware ?

Repérer une infection tôt permet de limiter les dégâts. Plusieurs signaux doivent alerter.

Un ralentissement inexplicable de l’appareil est souvent le premier signe. Des fenêtres publicitaires ou des messages d’erreur inhabituels apparaissent sans raison. Les paramètres du système se modifient tout seuls.

D’autres indices sont plus subtils. Une consommation anormale de bande passante peut trahir un malware qui communique avec un serveur distant. La présence de programmes inconnus dans le gestionnaire des tâches est aussi un signal d’alerte. Des redirections automatiques vers des sites douteux confirment souvent une infection.

Comment se protéger efficacement contre les logiciels malveillants ?

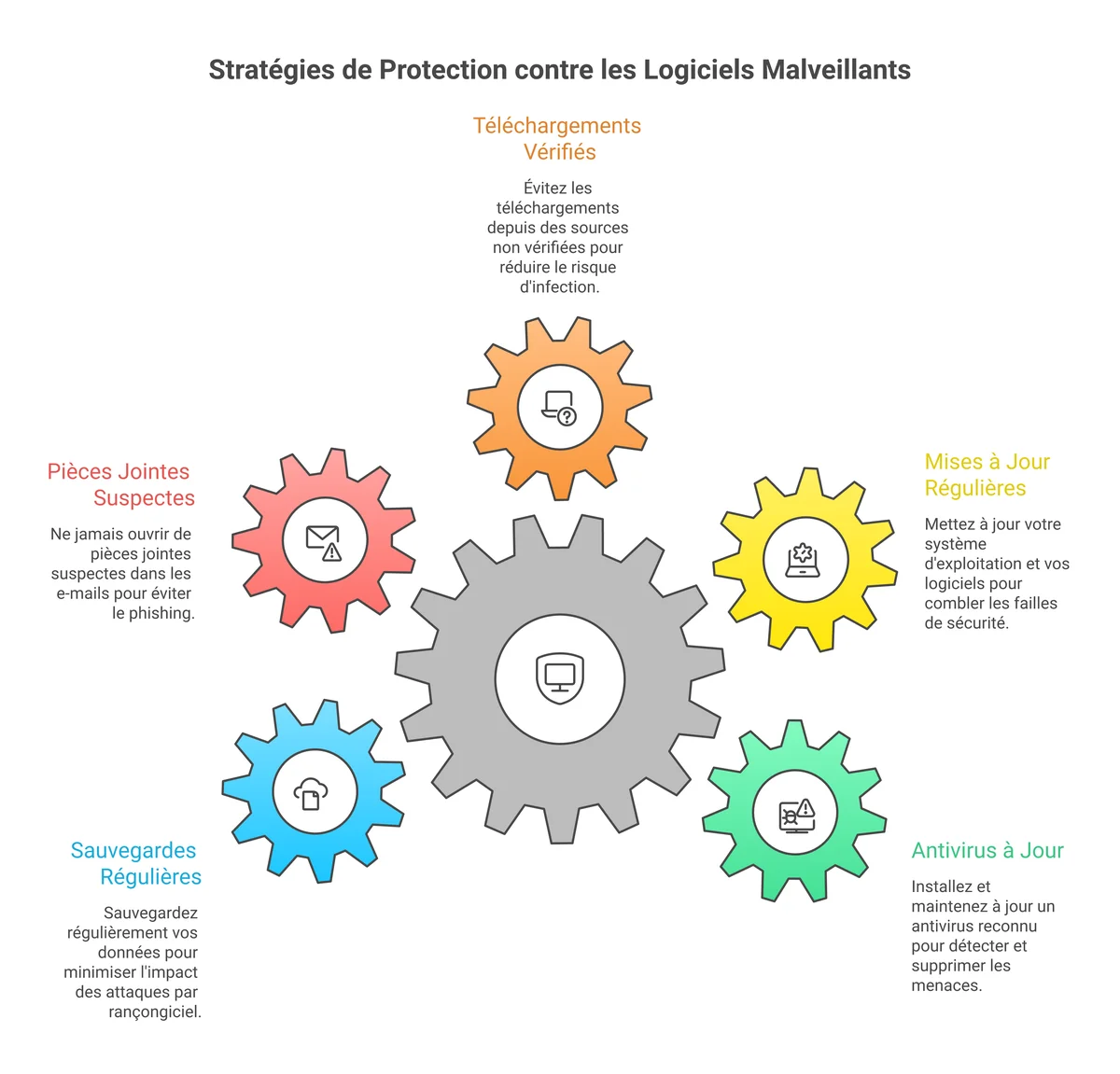

La prévention reste la meilleure arme. Quelques bonnes pratiques réduisent considérablement les risques.

- Installer un antivirus reconnu et le maintenir à jour constitue la première ligne de défense. Les antivirus détectent, isolent et suppriment la majorité des menaces connues.

- Mettre à jour régulièrement le système d’exploitation et les logiciels comble les failles de sécurité exploitées par les malwares. Les mises à jour automatiques simplifient cette tâche.

- Éviter les téléchargements depuis des sources non vérifiées réduit le risque d’installer un programme piégé. Les logiciels piratés et les applications gratuites sur des sites douteux sont des vecteurs d’infection fréquents.

- Ne jamais ouvrir de pièces jointes suspectes dans les e-mails protège contre le phishing. Les cybercriminels imitent souvent des expéditeurs de confiance pour inciter au clic.

- Enfin, sauvegarder régulièrement ses données sur un support externe ou dans le cloud limite l’impact d’une éventuelle attaque par rançongiciel.

Questions fréquentes

Quelle est la différence entre un virus et un ver informatique ?

Le virus s’attache à un fichier existant et s’active quand l’utilisateur ouvre ce fichier. Le ver , lui, se propage de façon totalement autonome en exploitant les failles réseau. Il n’a pas besoin de fichier hôte. Les deux appartiennent à la catégorie des malwares autonomes, mais leur mode de diffusion diffère.

Un cheval de Troie peut-il se reproduire comme un virus ?

Non. Le cheval de Troie ne se reproduit pas de lui-même. Il a besoin que l’utilisateur le télécharge et l’installe, souvent en pensant utiliser un programme légitime. Une fois installé, il peut voler des données ou ouvrir un accès distant aux pirates, mais il ne se copie pas automatiquement vers d’autres fichiers.

Comment savoir si mon ordinateur est infecté par un logiciel espion ?

Un spyware est conçu pour rester invisible. Cependant, certains signes peuvent vous alerter : un ralentissement anormal des performances, une consommation inhabituellement élevée de mémoire ou de bande passante, et la présence de processus inconnus dans le gestionnaire des tâches. Un scan complet avec un anti-malware à jour reste le moyen le plus fiable de détecter ce type de menace.

Pour conclure

La cybersécurité évolue aussi vite que les menaces. Adopter de bonnes pratiques numériques au quotidien reste votre meilleure protection. Commencez dès maintenant par vérifier que votre antivirus est à jour et par analyser votre appareil. Mieux vaut prévenir que guérir.